XLL_Phishing:一款功能強大的XLL網(wǎng)絡釣魚研究工具

發(fā)布時間 2022-10-09一、關于XLL關和XLL_Phishing

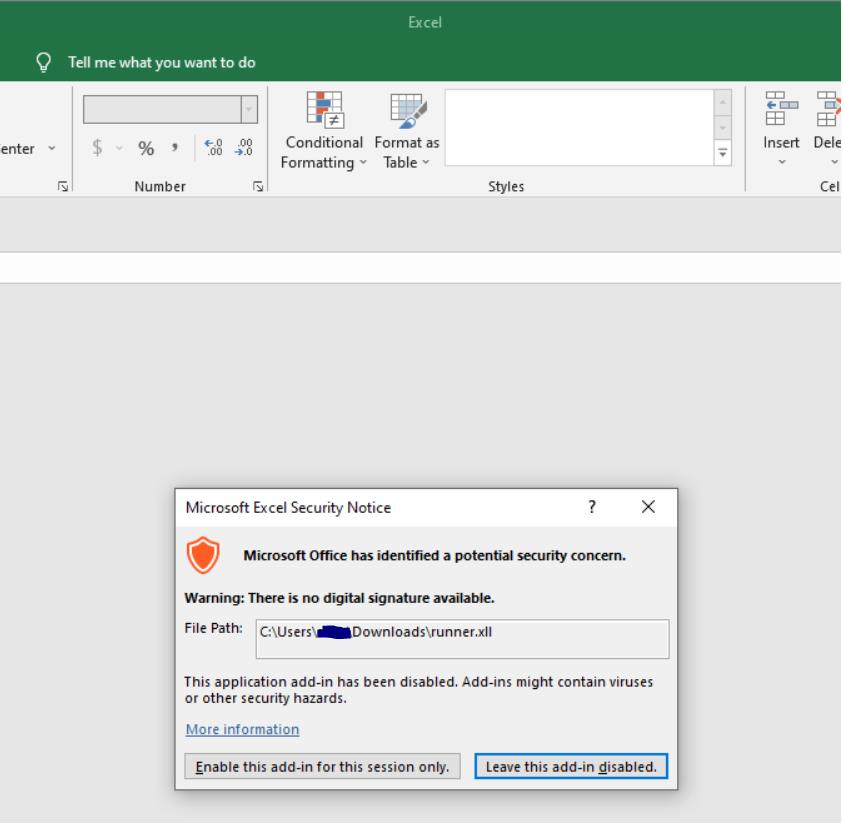

XLL是專門為Microsoft Excel設計的DLL,對于普通人來說,它們看起來就跟普通的Excel文檔一樣。

XLL為UDA提供了一個非常有吸引力的選項,因為它們由Microsoft Excel執(zhí)行,這是客戶端網(wǎng)絡中非常常見的軟件。另一個好處是,由于它們是由Excel執(zhí)行的,我們的Payload大概率會繞過應用程序白名單規(guī)則,因為受信任的應用程序(Excel)正在執(zhí)行它。XLL可以用C、C++或C#編寫,與VBA宏相比,它提供了更多的靈活性和功能(以及健全性),這進一步使它們成為了攻擊者的一個理想選擇。

當然,其缺點是XLL的合法用途很少,因此檢查組織是否通過電子郵件和web下載以阻止該文件擴展名的下載應該是一個非常簡單的實現(xiàn)方式。但不幸的是,許多組織已經(jīng)落后多年,因此XLL在一段時間內(nèi)將一直是一種可行的網(wǎng)絡釣魚方法。

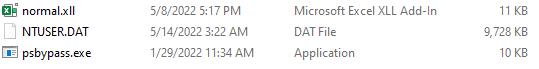

有一系列不同的事件可用于在XLL中執(zhí)行代碼,其中最著名的是xlAutoOpen。完整列表如下:

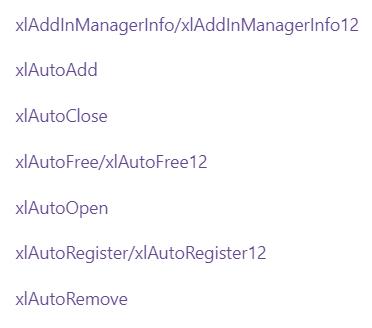

雙擊XLL后,用戶會看到以下屏幕:

這個對話框就是用戶和代碼執(zhí)行中間的橋梁了,而且這種場景下代碼被執(zhí)行的可能性非常大。

必須記住的是,作為可執(zhí)行文件的XLL是特定于體系結(jié)構(gòu)的,這意味著你必須了解你的目標,即根據(jù)目標組織所使用的Microsoft Office/Excel版本來決定構(gòu)建何種體系架構(gòu)的Payload:

Office 2016或更早版本:x86

Office 2019或更新版本:x64

二、工具下載

廣大研究人員可以使用下列命令將該項目源碼克隆至本地:

git clone https://github.com/Octoberfest7/XLL_Phishing.git

三、代碼編譯

我們可以使用下列命令編譯項目源碼(ingestfile.c):

gcc -o ingestfile ingestfile.c

x64編譯:

x86_64-w64-mingw32-gcc snippet.c

2013_Office_System_Developer_Resources/Excel2013XLL*SDK/LIB/x64/XLCALL32.LIB -o

importantdoc.xll -s -Os -DUNICODE -shared -I

2013_Office_System_Developer_Resources/Excel2013XLL*SDK/INCLUDE/

x86編譯:

i686-w64-mingw32-gcc snippet.c

2013_Office_System_Developer_Resources/Excel2013XLL*SDK/LIB/XLCALL32.LIB -o

HelloWorldXll.xll -s -DUNICODE -Os -shared -I

2013_Office_System_Developer_Resources/Excel2013XLL*SDK/INCLUDE/

編譯完成后,你需要新建一個文件夾,然后把XLL拷貝到這個文件夾中,然后使用下列命令進行壓縮:

zip -r <myzipname>.zip <foldername>/

請注意,你還需要將代碼片段中的一些變量與你命名的XLL和zip文件相匹配。

四、許可證協(xié)議

本項目的開發(fā)與發(fā)布遵循MIT開源許可證協(xié)議。

五、項目地址

XLL_Phishing:【GitHub傳送門】